Stell dir vor, du sitzt im Meeting mit der Geschäftsführung. Das Thema: Budget für Cybersecurity. Du präsentierst deinen Vorschlag für eine neue Security-Lösung, und dann kommt die unvermeidliche Frage: „Warum brauchen wir das? Wie hoch ist das Risiko wirklich?“

Und jetzt passiert etwas Interessantes. Die meisten Security-Verantwortlichen greifen in diesem Moment zu Begriffen wie „hoch“, „mittel“ oder „niedrig“. Sie sprechen von „Best Practices“ und „Industry Standards“. Sie zeigen auf Compliance-Anforderungen und hoffen, dass das reicht.

Spoiler: Es reicht nicht.

Das Problem mit dem Bauchgefühl

Ich bin seit über 30 Jahren in der IT-Security unterwegs. Ich habe unzählige Risikobewertungen gesehen, die auf einem erstaunlich wackeligen Fundament standen. Da werden Risiken auf einer Skala von 1 bis 5 bewertet, ohne dass irgendjemand erklären kann, was genau der Unterschied zwischen einer 3 und einer 4 bedeutet. Da werden Matrizen erstellt, bei denen mit bunten Kästchen von „Wahrscheinlichkeit“ und „Auswirkung“ gerechnet wird – als ob das irgendeine mathematische Bedeutung hätte.

Das Ergebnis? Security-Entscheidungen werden oft auf Basis von Intuition getroffen. Und Intuition ist ein wunderbares Werkzeug – für viele Dinge, aber sicher nicht für Entscheidungen, bei denen es um Millionenbudgets und existenzielle Risiken geht.

Der Vorstand fragt: „Wie wahrscheinlich ist ein erfolgreicher Ransomware-Angriff?“ Und wenn die ehrliche Antwort lautet „Ich weiß es nicht genau, aber mein Gefühl sagt mir, es ist ziemlich wahrscheinlich“, dann hast du ein Problem. Nicht weil dein Gefühl falsch ist – vielleicht liegt es sogar richtig. Sondern weil du keine Grundlage für eine rationale Entscheidung lieferst.

Stell dir vor du gehst zu einem Arzt und der sagt dir: „Ich habe so das Gefühl dass du Diabetes hast. Irgendwo zwischen vielleicht und wahrscheinlich. Ich verschreibe dir gleich einmal ein paar Medikamente dagegen.“ Wie würdest du dich dann fühlen?

Mathematik als gemeinsame Sprache

Hier kommt die Mathematik ins Spiel. Und bevor jetzt jemand abschaltet, weil er in der Schule mit Differentialrechnung gekämpft hat: Ich rede nicht davon, dass jeder Security-Profi zum Mathematiker werden muss. Ich rede davon, dass wir die Werkzeuge nutzen sollten, die uns helfen, bessere Entscheidungen zu treffen.

Nehmen wir ein einfaches Beispiel: die Wahrscheinlichkeitsrechnung. Wenn wir sagen, dass ein bestimmtes Ereignis mit einer Wahrscheinlichkeit von 20% pro Jahr eintritt und einen Schaden von 500.000 Euro verursacht, dann haben wir plötzlich eine Basis für Gespräche. Wir können rechnen. Wir können vergleichen. Wir können priorisieren.

Der erwartete jährliche Verlust in diesem Beispiel? 100.000 Euro. Das ist eine Zahl, mit der ein CFO arbeiten kann. Das ist eine Zahl, die man gegen die Kosten einer Schutzmaßnahme abwägen kann. Das ist eine Zahl, die Entscheidungen ermöglicht.

Quantitative Risikoanalyse: Mehr als nur Zahlen

Frameworks wie FAIR (Factor Analysis of Information Risk) haben genau diesen Ansatz formalisiert. FAIR zerlegt Risiken in deren Bestandteile: Wie häufig tritt ein Ereignis ein? Wie hoch ist der Schaden, wenn es eintritt? Und dann, und das ist entscheidend, arbeitet FAIR nicht mit Punktschätzungen, sondern mit Verteilungen.

Warum ist das wichtig? Weil wir in der Security selten exakte Zahlen haben. Wir haben Schätzungen. Wir haben Bereiche. Wir haben Unsicherheiten. Und die Mathematik gibt uns ebendiese Werkzeuge, um mit dieser Unsicherheit umgehen zu können, anstatt sie einfach zu ignorieren.

Wenn ich sage: „Die Wahrscheinlichkeit liegt irgendwo zwischen 10% und 40%“, dann klingt das erstmal sehr vage. Aber mit der Monte-Carlo-Simulationen kann ich tausende von diesen möglichen Szenarien durchspielen und am Ende eine Aussage treffen wie: „Mit 90-prozentiger Sicherheit liegt unser jährliches Risiko zwischen X und Y Euro.“ Das ist keine Scheingenauigkeit – das ist ehrlicher Umgang mit Unsicherheit.

Graphentheorie: Angriffspfade verstehen

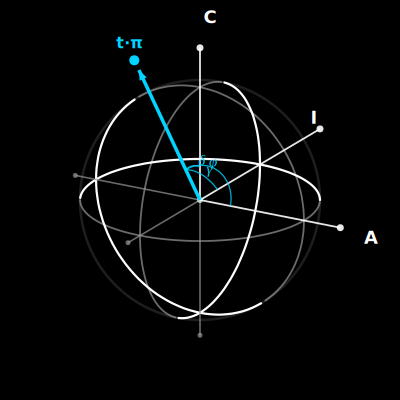

Ein anderes Beispiel: Graphentheorie. Klingt abstrakt? Ist es auch. Aber es ist unglaublich nützlich, wenn man verstehen will, wie Angreifer sich durch ein Netzwerk bewegen.

Stell dir dein Unternehmensnetzwerk als einen Graphen vor. Jedes System, jeder Benutzer, jede Ressource ist ein Knoten. Jede Verbindung, jede Berechtigung, jeder mögliche Übergang ist eine Kante. Ein Angriff ist nichts anderes als ein Pfad durch diesen Graphen. Vom initialen Einstiegspunkt bis hin zum Ziel.

Mit diesem Modell können wir plötzlich Fragen beantworten, die vorher im Nebel lagen: Welche Systeme sind besonders kritisch? Weil sie auf vielen Angriffspfaden liegen? Wo lohnt sich eine Investition in die Härtung des Systems am meisten? Welche Kombinationen von verschiedenen Schwachstellen führen zu erfolgreichen Angriffen? Welchen Weg wird ein Angreifer am wahrscheinlichsten durch unsere Netzwerk wählen? (Kosten/Nutzen für den Angreifer?)

Das sind keine hypothetische Fragen. Das sind Fragen, die über den Erfolg oder Misserfolg von Security-Strategien und -Taktiken entscheiden. Und die Graphentheorie gibt uns die entsprechenden Werkzeuge um sie zu beantworten.

Spieltheorie: Den Angreifer verstehen

Cybersecurity ist kein statisches Problem. Es ist ein Spiel zwischen Angreifer und Verteidiger. Und die Spieltheorie hilft uns dabei, dieses Spiel zu verstehen. Und uns einen Vorteil zu verschaffen.

Ein klassisches Konzept: das Nash-Gleichgewicht. Es beschreibt einen Zustand, in dem kein Spieler einen Vorteil hätte, seine Strategie zu ändern, solange der andere seine beibehält. Im Security-Kontext bedeutet das: Wir müssen unsere Verteidigungsstrategie so wählen, dass ein rationaler Angreifer keinen einfacheren Weg findet, sie zu umgehen ohne seine eigene Position dadurch zu schwächen.

Das klingt vielleicht theoretisch, hat aber sehr praktische Implikationen. Es erklärt zum Beispiel, warum Täuschung (Deception) eine so wirkungsvolle Strategie sein kann – sie verändert das Spiel, indem sie die Informationsasymmetrie umkehrt. Der Angreifer weiß nicht mehr, ob er ein echtes System vor sich hat oder eine Falle (Honeypot oder digital twin).

Mathematik als Brücke zur Geschäftsführung

Es gibt noch einen weiteren, oft unterschätzten Vorteil der mathematischen Fundierung: Sie schlägt eine Brücke zwischen Security und Business.

Die Geschäftsführung denkt in Zahlen. Sie versteht ROI, Wahrscheinlichkeiten, Kosten-Nutzen-Analysen. Wenn wir als Security-Profis in dieser Sprache kommunizieren können, werden wir ernst genommen. Wir werden zu Partnern statt zu Kostenstellen. Wir bekommen nicht nur Budgets, weil wir Angst machen, sondern weil wir überzeugen können.

Das ist keine „Trickserei“. Das ist der Unterschied zwischen: „Wir sollten das machen, weil es Best Practice ist“ und: „Eine Investition von X Euro reduziert unser erwartetes Risiko um Y Euro pro Jahr.“ Welches Argument würdest du überzeugender finden?

Der Weg nach vorn

Ich plädiere nicht dafür, dass Security-Entscheidungen nur noch von Mathematikern getroffen werden. Erfahrung, Intuition und Kontextwissen bleiben unverzichtbare Kernkompetenz. Allerdings sollte sie durch rigorose ergänzt werden, die unsere Annahmen prüfbar und unsere Entscheidungen nachvollziehbar und belastbar machen.

Konkret bedeutet das: Wer heute in der Security arbeitet, sollte sich mit quantitativen Methoden der Risikobewertung beschäftigen. Nicht um Formeln auswendig zu lernen, sondern um zu verstehen, wie man Unsicherheit handhabt. Wer Architekturen entwirft, sollte zumindest die Grundideen der Graphentheorie kennen. Wer Strategien entwickelt, profitiert von einem Verständnis der Spieltheorie enorm.

Das klingt nach viel? Vielleicht!? Aber was ist die Alternative? Weiterhin auf Basis von Bauchgefühl und Angstnarrativen zu arbeiten, zu kommunizieren und zu entscheiden? Das wird schlicht und ergreifend langfristig nicht mehr ausreichen! Nicht in einer Welt, in der Angreifer immer professioneller werden, die KI immer mehr zum Standardarsenal der Angreifer zählt und auf der anderen Seite die Budgets immer stärker gerechtfertigt werden müssen.

Mathematik in der Cybersecurity ist kein akademischer Luxus sondern sie ist die Grundlage für bessere Entscheidungen und genau darum geht es am Ende des Tages in unserem Beruf.

Dieser Artikel ist Teil einer Serie über die wissenschaftlichen Grundlagen der Cybersecurity. In den kommenden Beiträgen geht es um konkrete Methoden wie FAIR und um die Frage, wie man mathematische Konzepte in der Praxis anwendet.