Es gibt Konzepte in der Cybersecurity, die so allgegenwärtig sind, dass wir sie nicht mehr hinterfragen. Das CIA-Triangle gehört dazu. Confidentiality, Integrity, Availability (Vertraulichkeit, Integrität, Verfügbarkeit). Jede Security-Ausbildung beginnt damit. Jedes Framework baut darauf auf. Es ist das ABC unserer Branche.

Allerdings ist es unvollständig.

Nicht falsch, wohlgemerkt. Das CIA-Triangle ist ein sehr solides Fundament. Aber ein Fundament ist noch kein Gebäude. Wenn wir uns nur auf diese drei Säulen verlassen, dann übersehen wir etwas Entscheidendes: nämlich die Zeit.

Das Problem mit statischen Modellen

Stell dir vor, du machst einen Schnappschuss deiner Security-Landschaft. Du prüfst: Sind die Daten vertraulich? Ist ihre Integrität gewährleistet? Sind die Systeme verfügbar? Drei Mal als Antwort Ja. Alles gut, oder?

Nicht wirklich. Denn dieser Schnappschuss sagt dir nichts darüber, wie sich die Situation weiter, über die Zeit, entwickelt. Er sagt dir nicht, ob ein Angreifer gerade dabei ist, sich durch dein Netzwerk zu bewegen. Er sagt dir nicht, ob eine Schwachstelle seit drei Monaten unentdeckt ausgenutzt wird. Er sagt dir nicht, ob deine Backups von letzter Woche noch brauchbar sind.

Die Realität der Cybersecurity ist eine dynamische. Angriffe sind keine Momentaufnahmen. Sie sind Prozesse, die sich über Stunden, Tage, manchmal über viele Monate hinweg erstrecken. Bedrohungen sind nicht plötzlich da sondern sie entwickeln sich. Systeme altern. Konfigurationen driften ab. Wer nur auf die drei klassischen Dimensionen schaut, sieht die Landschaft, aber nicht die Bewegungen in ihr.

Die vierte Dimension: Zeit

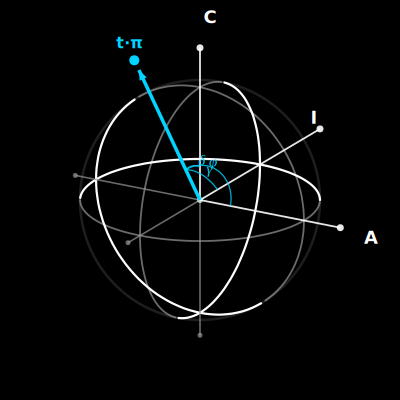

Aus dieser Überlegung heraus habe ich das Konzept der 4π-ThreatSphere entwickelt. Der Name ist bewusst mathematisch gewählt: 4π Steradiant ist der Raumwinkel einer vollständigen Kugel, also die Betrachtung aus allen Richtungen. Und das „4″ steht zugleich für die vierte Dimension, die wir zu unseren drei Dimensionen des CIA-Triangles hinzufügen müssen.

Die Idee ist einfach: Wir nehmen die drei klassischen Dimensionen – Confidentiality, Integrity, Availability – und fügen die Zeit als vierte Dimension hinzu. Das Ergebnis ist kein flaches Dreieck mehr, sondern ein vierdimensionaler Raum den wir den Cyberspace nennen, in dem sich die Bedrohungen bewegen.

Klingt abstrakt? Wird aber gleich konkreter.

Zeitliche Aspekte der Vertraulichkeit

Nehmen wir die Vertraulichkeit. Ein Datum ist vertraulich. Aber wie lange? Es gibt Informationen, die nach einer Stunde wertlos sind. Und es gibt Informationen, die über Jahrzehnte geschützt werden müssen. Die zeitliche Dimension der Vertraulichkeit ist entscheidend für die Wahl der richtigen Schutzmaßnahmen.

Ein Beispiel: Verschlüsselung. Wenn du heute Daten mit RSA-2048 verschlüsselst, sind sie sicher. Aber werden sie noch sicher sein, wenn Quantencomputer Realität werden? Für Daten mit kurzer Lebensdauer ist das irrelevant. Für Staatsgeheimnisse oder langfristige Geschäftsstrategien könnte es katastrophal sein.

Die Frage ist also nicht nur: „Ist es vertraulich?“ Sondern: „Wie lange muss es vertraulich bleiben? Und werden unsere Schutzmaßnahmen über diesen Zeitraum halten?“

Zeitliche Aspekte der Integrität

Bei der Integrität wird die zeitliche Dimension noch offensichtlicher. Die spannende Frage ist nicht nur, ob Daten integer sind, sondern seit wann sie es möglicherweise nicht mehr sind.

Stell dir vor, ein Angreifer kompromittiert deine Datenbank und verändert Einträge. Du bemerkst es drei Wochen später. Die Fragen, die du jetzt beantworten musst lautet: Welche Daten sind betroffen? Seit wann? Welche Prozesse basieren auf den manipulierten Daten? Welche Entscheidungen wurden damit getroffen.

Integrität hat einen Zeitstempel. Und dieser Zeitstempel bestimmt den Umfang des Schadens. Je länger eine Integritätsverletzung unentdeckt bleibt, desto schwieriger wird die Wiederherstellung. Deshalb ist z.B. Logging keine lästige Nebensache! Es ist eine wichtige Grundlage für die zeitliche Dimension der Integrität.

Zeitliche Aspekte der Verfügbarkeit

Verfügbarkeit scheint auf den ersten Blick am einfachsten: Das System läuft oder es läuft nicht. Aber auch hier ist die Zeit entscheidend.

Wie schnell kannst bist du bei der Wiederherstellung? Wie lange dauert es, bis ein Failover greift? Wie alt ist dein letztes brauchbares Backup? Das sind alles zeitliche Fragen. Die Verfügbarkeit eines Systems ist nicht binär – sie ist eine Funktion der Zeit.

Ein System, das nach einem Ausfall innerhalb von Minuten wieder läuft, ist fundamental anders zu bewerten als eines, das Tage zur Wiederherstellung braucht. Beide können im Moment „verfügbar“ sein. Aber ihre Resilienz, also ihre Fähigkeit, über Zeit verfügbar zu bleiben, ist daher völlig unterschiedlich.

Der Angriff als Trajektorie (raumzeitlicher Bewegungspfad)

Jetzt wird es richtig spannend. Wenn wir Bedrohungen nicht als einzelne Punkte einer Ebene, sondern als Bewegungen im vierdimensionalen Raum betrachten, verändert das unsere Perspektive und Sicht auf unser Security-Expouser fundamental.

Ein Angriff beginnt typischerweise in einer Dimension und breitet sich dann aus. Vielleicht startet er mit einem Phishing-Angriff. Das ist noch keine direkte Verletzung von CIA, nur ein erster, eventuell erfolgreicher, Zugang. Dann bewegt sich der Angreifer lateral durchs Netzwerk. Das ist primär eine zeitliche Entwicklung. Dann exfiltriert er Daten. Das stellt dann definitiv eine Verletzung der Vertraulichkeit dar. Dann verschlüsselt er vielleicht die betroffenen Systeme noch. Das ist dann eine Verletzung von Verfügbarkeit und Integrität.

Diese Trajektorie zu verstehen, ist der Schlüssel zur effektiven Verteidigung. Wenn du weißt, wie sich Angriffe typischerweise durch den vierdimensionalen Raum bewegen, kannst du Abwehrmaßnahmen an den richtigen Stellen positionieren.

Praktische Implikationen

Was bedeutet das konkret für die tägliche Arbeit?

Erstens: Detection wird noch einmal mehr wichtiger. Wenn Zeit eine zentrale Dimension ist, dann ist das frühe Erkennen von Bewegungen im Raum entscheidend. Je früher du einen Angriff entdeckst, desto weniger kann er sich ausbreiten. Die Metrik, die das misst nennt man Mean Time to Detect (MTTD) und gehört auf jedes Security-Dashboard.

Zweitens: Logging und Forensik sind keine Afterthoughts mehr. Sie sind die Grundlage dafür, die zeitliche Dimension überhaupt sichtbar zu machen. Ohne gutes Logging bist du blind für alles, was in der Vergangenheit passiert ist.

Drittens: Backup-Strategien müssen zeitlich gedacht werden. Es geht nicht nur darum, Backups zu haben. Es geht darum, zu jedem Zeitpunkt in der Vergangenheit mit absoluten Vertrauen und Sicherheit zurückspringen zu können. Das bedeutet: verschiedene Backup-Generationen, getestete Recovery-Prozesse, dokumentierte Recovery Points.

Viertens: Architekturentscheidungen haben zeitliche Konsequenzen. Wenn du heute eine Verschlüsselungslösung wählst, triffst du eine Entscheidung, die in zehn Jahren noch relevant sein kann. Wenn du eine Cloud-Migration planst, musst du die Entwicklung der Bedrohungslandschaft über Jahre hinweg mit einbeziehen.

Die Kugel-Metapher

Warum „ThreatSphere“? Weil eine Kugel das sehr gutes mentales Modell darstellt. In einer Kugel gibt es keine blinden Winkel. Du kannst von jedem Punkt aus nach außen schauen. Du siehst alle Richtungen gleichzeitig.

Das ist mein Ziel: eine 360-Grad-Sicht, ergänzt um die zeitliche Dimension. Nicht nur wissen, was gerade passiert, sondern verstehen, wie es sich entwickelt und entwickelt hat. Nicht nur den aktuellen Zustand bewerten, sondern auch die Dynamik dahinter zu erfassen.

4π Steradiant – das ist der mathematische Ausdruck für „aus allen Richtungen“. Und genau das brauchen wir in der Security: eine Perspektive, die nichts auslässt und keinen Platz für einen blinden Fleck lässt.

Vom Modell zur Praxis

Ich gebe zu: Ein vierdimensionales Modell ist nicht intuitiv. Wir Menschen sind ziemlich schlecht darin, uns mehr als drei Dimensionen vorzustellen. Aber das Schöne an der Mathematik ist, dass sie auch dann funktioniert, wenn unsere Vorstellungskraft an ihre Grenzen stößt.

In der Praxis bedeutet das: Wir nutzen das CIA-Triangle weiterhin als zentrale Grundlage. Allerdings fragen wir bei jeder Analyse noch zusätzlich folgendes: Wie entwickelt sich das über die Zeit? Was war der Zustand gestern? Wie wird er morgen sein? Wie schnell können wir reagieren? Wie lange würde es dauern, einen Schaden zu beheben?

Diese Fragen zwingen uns, über den Moment hinauszudenken. Sie machen unsere Analysen reicher, unsere Strategien robuster und unsere Entscheidungen fundierter.

Ein neues Framework?

Kategorisches Nein, die 4π-ThreatSphere ist kein neues Framework, das bestehende ersetzt. Sie ist eine Erweiterung, eine zusätzliche Perspektive zu bestehenden Frameworks wie NIST, ISO 2700x, also alle die klassischen Methoden. Allerdings, sie werden definitiv besser, wenn wir die zeitliche Dimension explizit einbeziehen.

Du kannst es als Upgrade deiner mentalen Werkzeuge betrachten. Du verlierst nichts, was du schon hast. Du gewinnst nur eine zusätzliche, zuvor fehlende, Dimension hinzu.

Fazit: Die Zeit ist nicht immer auf unserer Seite

In der Cybersecurity läuft die Zeit in der Regel gegen uns. Angreifer werden immer schneller (insbesondere durch KI gestützte Angriffe), Angriffsfenster werden immer kürzer, die Komplexität durch Nutzung von KI Technologien immer schneller größer. Wer dann nur statisch denkt, wer dann nur Momentaufnahmen macht, wird früher oder später überholt und überrascht werden.

Die 4π-ThreatSphere ist ein Werkzeug, um dynamisch zu denken. Um zu verstehen, dass Security kein Zustand ist, sondern ein Prozess. Um die Zeit als das zu behandeln, was sie ist: die vierte Dimension unserer Arbeit.

Drei Dimensionen sind ein guter Anfang. Aber sie reichen nicht. Wer die volle Kugel mit 4π-Steradiant sehen will, muss auch die Zeit mit einbeziehen.

—

In einem der nächsten Beiträge zeige ich, wie man die zeitliche Dimension konkret in Risikoanalysen einbezieht – am Beispiel des FAIR-Frameworks.