Cybersecurity ist kein Naturphänomen. Es regnet nicht Angriffe, wie es Wasser regnet. Auf der anderen Seite sitzen Menschen oder zunehmend Maschinen, die von Menschen programmiert wurden und die Entscheidungen treffen. Rationale Entscheidungen, meistens. Zumindest aus ihrer Perspektive aus gesehen.

Wenn wir verstehen wollen, wie Angreifer denken und handeln, brauchen wir ein Werkzeug, das genau dafür entwickelt wurde: die Spieltheorie.

Was ist Spieltheorie?

Spieltheorie ist die mathematische Analyse von strategischen Interaktionen. Sie untersucht Situationen, in denen das Ergebnis für jeden Beteiligten nicht nur von seinen eigenen Entscheidungen abhängt, sondern auch von den Entscheidungen der anderen.

Das klingt abstrakt, ist aber allgegenwärtig. Jede Verhandlung ist ein Spiel. Jeder Wettbewerb ist ein Spiel. Und ja: Jede Security-Situation ist ein Spiel – zwischen Angreifer und Verteidiger.

Der entscheidende Punkt: Beide Seiten treffen ihre Entscheidungen unter Unsicherheit über die Entscheidungen der anderen Seite. Und beide Seiten wissen, dass die andere Seite das auch weiß.

Das Nash-Gleichgewicht

Ein Konzept der Spieltheorie, das jeder Security-Profi kennen sollte, ist das Nash-Gleichgewicht. Benannt nach dem Mathematiker John Nash. Ja genau, der aus dem Film „A Beautiful Mind“. Er beschreibt es als einen stabilen Zustand: Keiner der Spieler hat einen Anreiz, seine Strategie einseitig zu ändern, weil er sich damit nicht verbessern würde.

Was bedeutet das für die Security? Wenn sich Angreifer und Verteidiger beide optimal verhalten, entsteht ein Gleichgewicht. Der Verteidiger schützt dort, wo der Angriff am wahrscheinlichsten ist. Der Angreifer greift dort an, wo die Verteidigung am schwächsten ist. Beide antizipieren das Verhalten des anderen.

Das klingt offensichtlich. Aber die Implikationen sind tiefgreifend. Wenn du als Verteidiger deine Ressourcen nicht optimal verteilst, also wenn du einen Bereich überschützt und einen anderen vernachlässigst, dann wird ein rationaler Angreifer das ausnutzen.

Asymmetrie: Der Vorteil des Angreifers

Die Spieltheorie macht auch eine unangenehme Wahrheit sichtbar: Das Spiel zwischen Angreifer und Verteidiger ist fundamental asymmetrisch.

Der Angreifer muss nur einen Weg finden. Der Verteidiger muss alle potentielle Wege finden und schließen. Der Angreifer wählt Zeit und Ort. Der Verteidiger muss immer und jederzeit bereit sein. Der Angreifer kann sich auf ein Ziel konzentrieren. Der Verteidiger muss alle potentielle Ziele und damit alles gleichzeitig schützen.

Diese Asymmetrie erklärt, warum Security so schwierig ist. Es erklärt auch, warum einzelne erfolgreiche Angriffe keine Überraschung sind. Sie sind schlicht und ergreifend die natürliche Konsequenz dieser Spielstruktur.

Aber es gibt Strategien, die vorhandene Asymmetrie zu abzumildern.

Deception: Das Spiel verändern

Eine der mächtigsten Strategien ist die Täuschung (Deception). Warum? Weil sie die Informationsasymmetrie umkehrt.

Normalerweise hat der Angreifer einen Informationsvorteil. Er kann die Verteidigung aus der Ferne beobachten, er kann Zeit investieren, er kann Schwachstellen finden, bevor der Verteidiger sie kennt.

Aber was, wenn der Verteidiger falsche Informationen einstreut? Honeypots, die wie echte Systeme aussehen. Fake-Credentials, die Alarm auslösen, wenn sie verwendet werden. Falsche Pfade, die in Sackgassen führen.

Plötzlich weiß der Angreifer nicht mehr, was real ist. Seine Aufklärung wird unzuverlässig. Jeder Schritt könnte eine Falle sein. Das verändert sein Kosten-Nutzen-Kalkül fundamental.

Spieltheoretisch gesprochen: Deception verändert die Auszahlungsmatrix. Der erwartete Gewinn eines Angriffs sinkt, weil das Risiko der Entdeckung steigt. Das Gleichgewicht verschiebt sich zugunsten des Verteidigers.

Gemischte Strategien

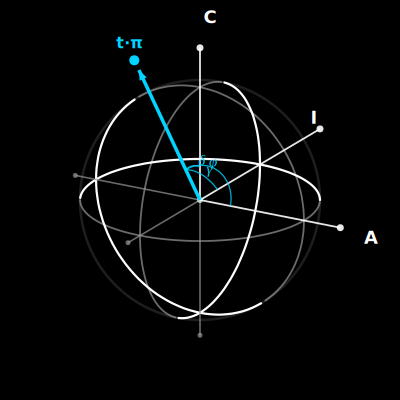

Ein weiteres Konzept: gemischte Strategien. Statt immer die gleiche Aktion zu wählen, randomisiert ein Spieler sein Verhalten.

Stell dir vor, du hast zwei kritische Systeme, aber nur genug Budget, um eines davon intensiv zu überwachen. Wenn du immer System A überwachst, wird ein rationaler Angreifer System B angreifen. Wenn du immer System B überwachst, wird er System A angreifen.

Die optimale Strategie ist: Du randomisierst. Mal A, mal B, in einem Verhältnis, das den Angreifer indifferent macht zwischen den beiden Zielen. Der Angreifer weiß nicht, welches System gerade überwacht wird. Er kann nicht mehr sicher planen.

Das ist kontraintuitiv für viele Security-Profis, die an deterministische Kontrollen gewöhnt sind. Aber in Situationen mit begrenzten Ressourcen kann kontrollierte Zufälligkeit eine rationale Strategie sein.

Der Wert von Signalen

Spieltheorie beschäftigt sich auch mit Signalen, also mit Informationen, die ein Spieler über seine Absichten oder Fähigkeiten sendet.

In der Security können Signale sehr mächtig sein. Wenn bekannt ist, dass du Angriffe schnell erkennst und konsequent verfolgst, verändert das die Kalkulation potenzieller Angreifer. Die erwarteten Kosten eines Angriffs steigen, auch wenn die technischen Hürden gleich bleiben.

Das ist der rationale Kern hinter „Security-Theater“ – Maßnahmen, die primär sichtbar sind, ohne unbedingt die effektivsten zu sein. Sie senden ein Signal: Hier wird auf Security geachtet. Das kann Gelegenheitsangreifer abschrecken.

Allerdings: Sophisticated Actors durchschauen leeres Theater. Gegen APTs helfen nur echte Fähigkeiten und ganz sicher nicht deren Simulation.

Die iterierte Perspektive

Bisher haben wir einzelne Spiele betrachtet. Aber Security ist ein iteriertes Spiel, es wird immer wieder gespielt. Und das verändert die Dynamik.

In iterierten Spielen können Strategien wie „Tit for Tat“ effektiv sein: Kooperation wird mit Kooperation beantwortet, Defektion (die Nichteinhaltung von Kooperation) mit Vergeltung. In der Security bedeutet das: Konsequente Reaktion auf Angriffe und forensische Untersuchung, Strafverfolgung, öffentliche Attribution, kann zukünftige Angreifer abschrecken.

Das funktioniert allerdings nur, wenn der Gegner die Konsequenzen auch tatsächlich erlebt. Gegen anonyme Angreifer oder staatliche Akteure, die keine Vergeltung fürchten bzw. fürchten müssen, ist diese Art von Abschreckung wirkungslos.

Die dunkle Seite: Rationalität hat Grenzen

Eine wichtige Warnung: Spieltheorie setzt rationale Akteure voraus. Aber nicht alle Angreifer sind rational. Zumindest nicht in dem Sinne, wie Ökonomen Rationalität definieren.

Ideologisch motivierte Angreifer haben andere Präferenzen. Script-Kiddies handeln impulsiv, nicht strategisch. Insider werden von Emotionen getrieben, nicht von Kosten-Nutzen-Analysen.

Spieltheorie ist ein Modell. Und wie alle Modelle hat es natürlich auch Grenzen. Sie hilft uns, strukturiert über strategische Interaktionen nachzudenken. Sie garantiert aber nicht, dass wir jedes Verhalten vorhersagen können.

Praktische Anwendungen

Wie nutzt du diese Konzepte nun konkret?

Analysiere die Anreize die deiner Gegner haben. Was wollen sie tun, erreichen, bezwecken,…? Was kostet sie ein Angriff? Was können sie gewinnen? Wenn du das verstehst, kannst du ihre wahrscheinlichen Aktionen antizipieren.

Verändere die Auszahlungen. Erhöhe die Kosten eines Angriffs z.B. durch Detection, durch Konsequenzen, durch Unsicherheiten. Senke den Wert des Ziels z.B. durch Segmentierung, durch Verschlüsselung, durch schnelle Response Maßnahmen.

Nutze Asymmetrie zu deinem Vorteil. Der Angreifer muss mehr wissen als du. Also streue falsche Informationen. Mache deine Umgebung unvorhersehbar. Zwinge ihn, Ressourcen für Aufklärung zu verschwenden.

Denke iteriert. Jede Interaktion sendet Signale für zukünftige Interaktionen aus. Eine laxe Reaktion auf einen Vorfall signalisiert, dass du ein leichtes Ziel bist.

Das Spiel gewinnen oder es verändern

Die wichtigste Lektion der Spieltheorie für die Security ist vielleicht diese: Manchmal ist die beste Strategie nicht, das Spiel besser zu spielen. Sondern das Spiel zu verändern.

Wenn das aktuelle Spiel strukturell gegen dich gerichtet ist und wenn die Asymmetrie zu groß ist oder die Ressourcen zu knapp bemessen sind, dann ändere einfach die Regeln. Führe neue Technologien ein, die die Kosten der Verteidigung senken. Arbeite mit anderen zusammen, um die Anonymität der Angreifer zu brechen. Investiere in Attribution und Strafverfolgung.

Der Angreifer spielt ein Spiel gegen dich. Die Spieltheorie hilft dir, dieses Spiel zu verstehen und vielleicht, es zu deinen Gunsten zu ändern.

—

Zum Weiterlesen: „Network Security: A Decision and Game Theoretic Approach“ von Alpcan und Başar ist ein solider Einstieg. Für einen breiteren Überblick empfehle ich „The Art of Strategy“ von Dixit und Nalebuff.